Inhalt

IT-Security Automatisierung im Mittelstand

Warum jetzt der richtige Zeitpunkt ist

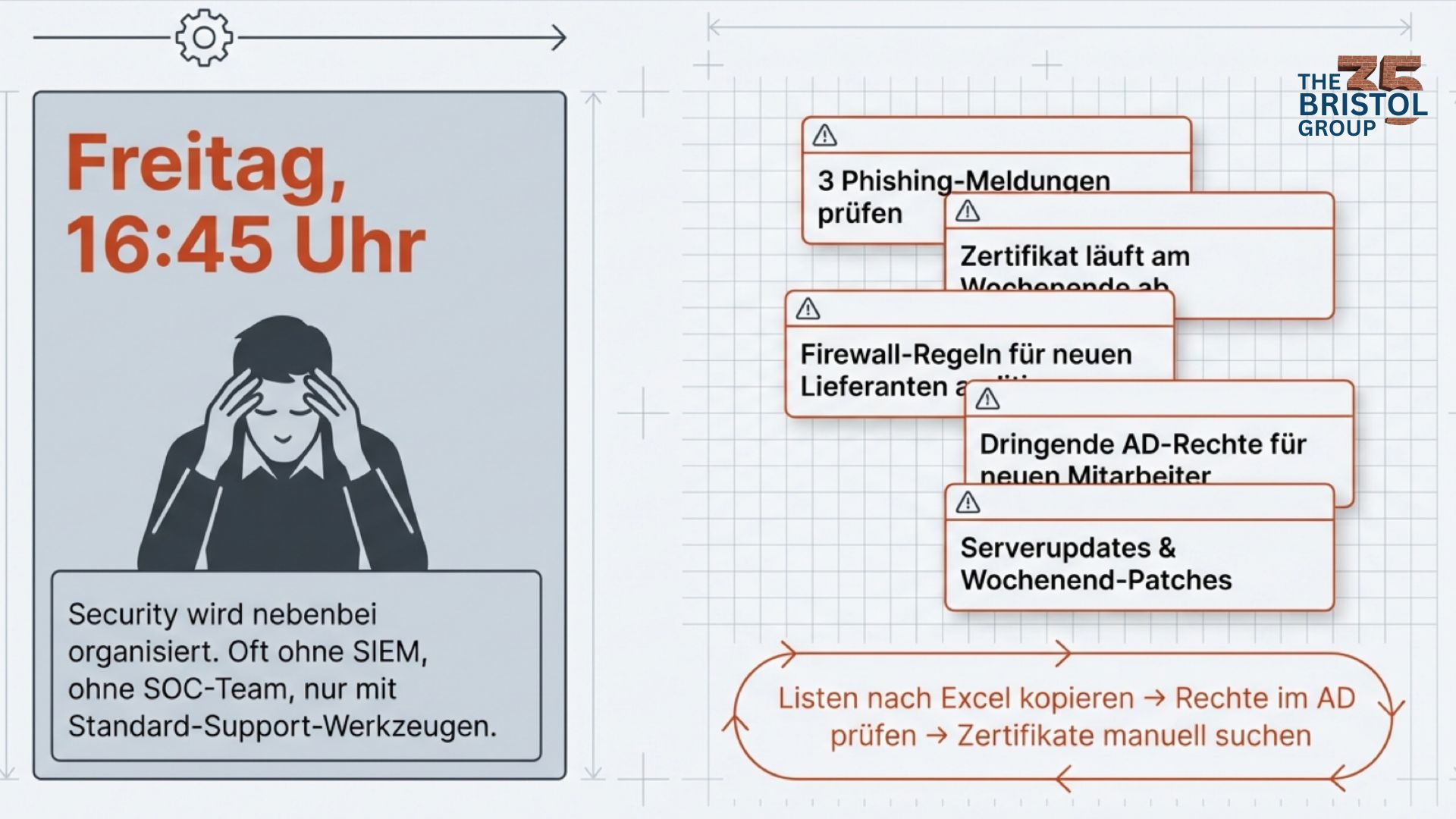

Freitag, 16:45 Uhr. Anna sitzt noch im Büro eines mittelständischen Produktionsunternehmens und öffnet ihre E-Mails. Drei Phishing-Meldungen warten auf eine Bewertung. Ein Zertifikat läuft in wenigen Tagen ab. Die Firewall-Regeln müssen überprüft werden, bevor ein neuer Lieferant angebunden wird. Aus dem Vertrieb kommt eine dringende Anfrage wegen der Zugriffsrechte eines neuen Mitarbeiters, der am nächsten Morgen startet. Gleichzeitig stehen Serverupdates und Wochenend-Patches an.

Anna arbeitet strukturiert und erfahren, doch die Aufgaben wachsen schneller als die verfügbare Zeit. Sie kopiert Listen nach Excel, prüft Berechtigungen im Active Directory und sucht Zertifikate per PowerShell-Befehl. Stunden vergehen, die Hälfte der Aufgaben bleibt offen und der Audittermin rückt näher. Solche Situationen gehören zum Alltag vieler IT-Abteilungen. Security wird nebenbei organisiert. Oft ohne SIEM, ohne SOC-Team und mit denselben Werkzeugen, die auch für Support und Administration genutzt werden.

Wenn Bedrohungslage und Fachkräftemangel zusammenkommen

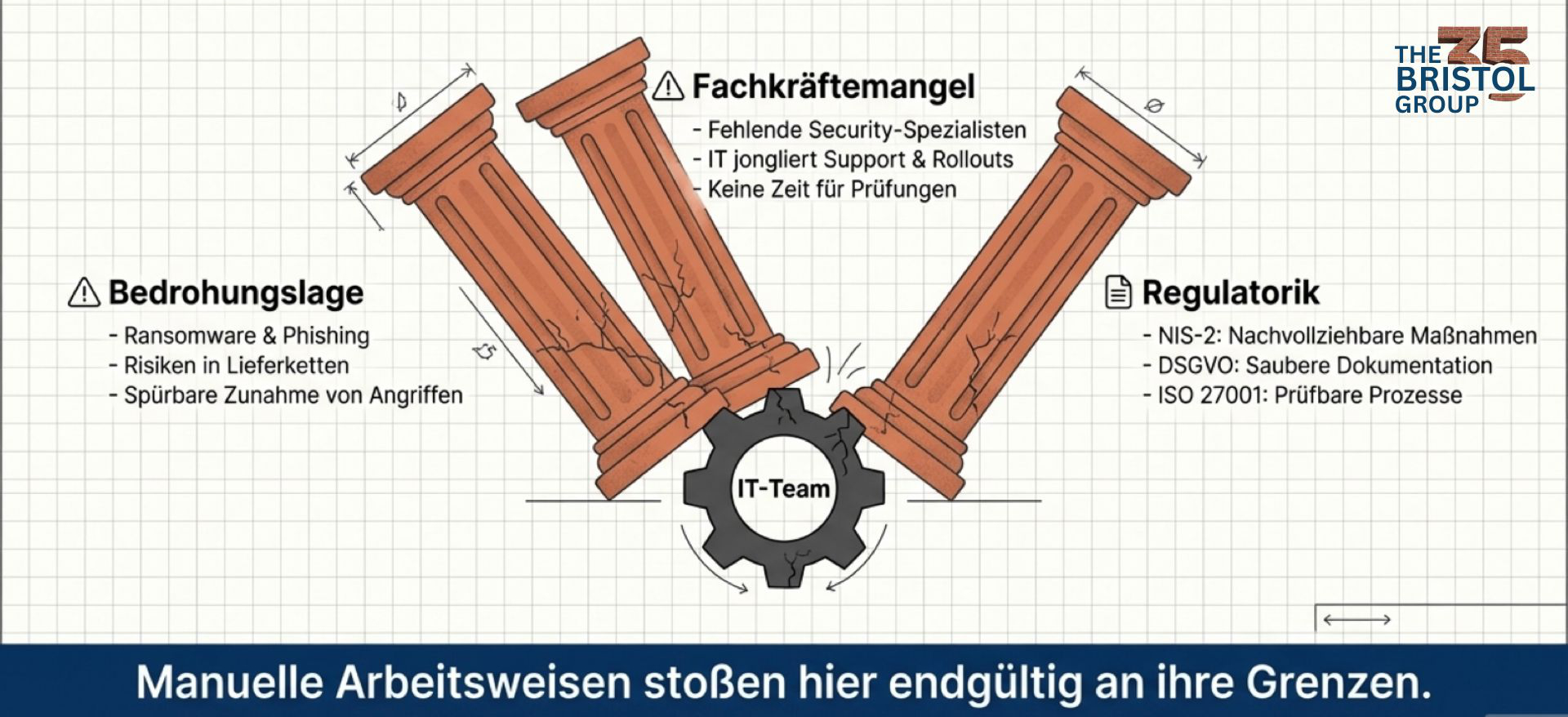

Cyberangriffe nehmen spürbar zu. Ransomware, Phishing-Kampagnen und Risiken in Lieferketten gehören längst zur Realität. Gleichzeitig fehlen qualifizierte Security-Spezialisten. IT-Verantwortliche jonglieren Support, Rollouts und Sicherheitsprüfungen parallel.

Routineaufgaben verschlingen wertvolle Zeit. Berechtigungsprüfungen dauern Stunden. Zertifikate werden leicht übersehen. Auditberichte entstehen in mühsamer Handarbeit. Hinzu kommt steigender regulatorischer Druck. NIS-2 fordert nachvollziehbare Sicherheitsmaßnahmen. DSGVO verlangt saubere Dokumentation. ISO 27001 erwartet prüfbare Prozesse. Manuelle Arbeitsweisen stoßen hier schnell an ihre Grenzen.

Automatisierung entlastet den IT-Alltag

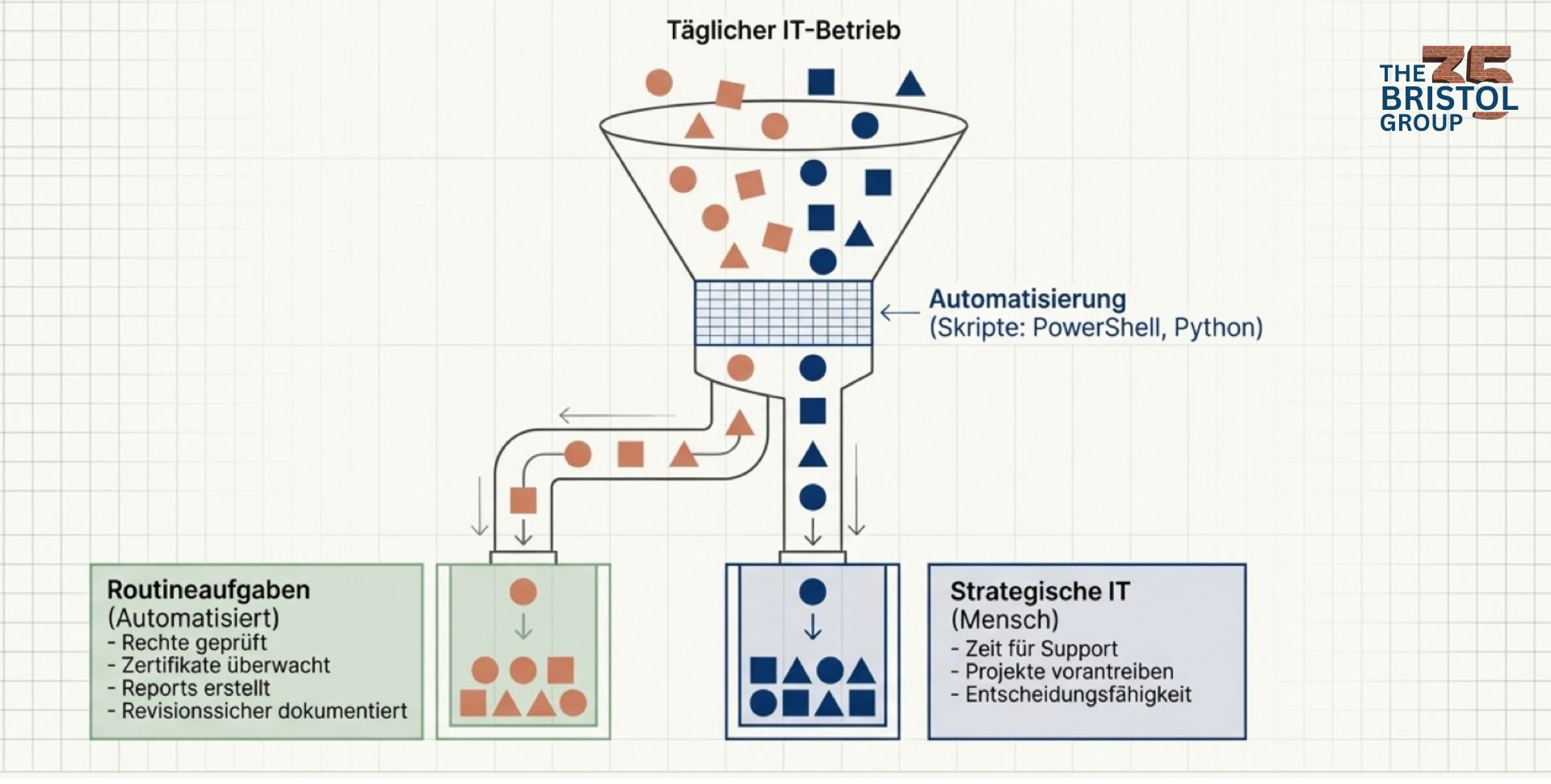

Security-Automatisierung setzt genau an diesem Punkt an. Wiederkehrende Aufgaben werden durch Skripte übernommen, die zuverlässig im Hintergrund laufen. Berechtigungen werden geprüft, Zertifikate überwacht, Reports automatisch erstellt und Nachweise revisionssicher dokumentiert. Dafür sind keine komplexen Plattformen nötig. Häufig reichen PowerShell, Python oder Workflow-Tools.

Ein automatischer Zertifikatscheck meldet ablaufende Zertifikate frühzeitig. Reports entstehen auf Knopfdruck. Firewall-Regeln lassen sich in weniger als einer Stunde prüfen. Die Vorbereitung auf Audits schrumpft von Tagen auf wenige Stunden.

Automatisierung trennt Routinearbeit von Aufgaben, die Erfahrung und Entscheidungsfähigkeit erfordern. IT-Teams gewinnen Zeit für Support, Projekte und strategische Themen. Gleichzeitig entstehen saubere Logs und nachvollziehbare Nachweise für Auditoren. Der nächste Audit oder Sicherheitsvorfall wartet nicht. Wer jetzt beginnt, kleine Automationsschritte einzuführen, entlastet den Alltag nachhaltig.

Typische Automatisierungsfälle aus der Praxis

Thomas arbeitet in der IT eines Handelsunternehmens. Kurz vor einem Audit muss er prüfen, ob Benutzer unnötige Adminrechte besitzen. Früher durchsuchte er Gruppenmitgliedschaften manuell und pflegte Excel-Listen. Das dauerte Stunden und blieb fehleranfällig. Heute erstellt ein Skript in wenigen Minuten eine vollständige Übersicht kritischer Berechtigungen.

Lisa betreut Server in einem Fertigungsbetrieb. Ein abgelaufenes Zertifikat legte einst die Unternehmenswebsite lahm. Seit ein automatischer Scan Ablaufdaten prüft und Warnmeldungen versendet, gehören solche Ausfälle der Vergangenheit an.

Markus verwaltet VPN-Regeln für externe Partner. Früher überprüfte er hunderte Einträge manuell. Ein Log-Analyse-Skript identifiziert heute ungenutzte Regeln und erstellt eine Löschliste. Was früher zwei Tage dauerte, ist jetzt in weniger als einer Stunde erledigt. Auch Patch-Rollouts profitieren. Updates werden automatisiert verteilt, protokolliert und dokumentiert. Prüfberichte entstehen automatisch und erfüllen regulatorische Anforderungen. Audits verlieren ihren Schrecken.

Quick Wins auf dem Weg zur Automatisierung

Anna beschließt nach einem besonders hektischen Freitag, den Einstieg zu wagen. Gemeinsam mit Experten lässt sie ihre Umgebung analysieren. Innerhalb weniger Tage erhält sie ein Skript, das exakt zu ihrem Active Directory und ihren Servern passt. Bereits beim ersten Test sieht sie Ergebnisse.

Der Einstieg gelingt schnell, wenn zunächst eine Routineaufgabe mit hohem Zeitaufwand ausgewählt wird. Berechtigungsprüfungen oder Zertifikatsüberwachung eignen sich besonders gut. Nach dem Testlauf sorgen Logging und Fehlermeldungen dafür, dass Prozesse stabil laufen und Nachweise automatisch entstehen.

Ein Taskplaner startet das Skript regelmäßig im Hintergrund. Reports landen im Teamordner. Warnmeldungen erreichen die IT, bevor Probleme entstehen. Schritt für Schritt entstehen weitere Automationen, die aufeinander aufbauen.

Typische erste Automationsschritte

- Rechteprüfungen vor Audits automatisieren

- Zertifikatsabläufe überwachen

- Firewall-Regeln analysieren

- Patch-Reports automatisch erstellen

Vom Quick Win zur nachhaltigen Automationsstrategie

Nach einigen Wochen laufen in Annas Team Rechteprüfungen, Zertifikatsscans und Rollouts automatisch. Auditoren finden keine Lücken mehr. Gleichzeitig bleibt mehr Zeit für Support und Verbesserungen der Infrastruktur. Der nächste Schritt besteht darin, einzelne Skripte zu verbinden. Workflows stoßen automatisch Folgeprozesse an, erzeugen Tickets und sammeln Nachweise zentral. So entsteht ein skalierbarer Service, der mit der IT-Umgebung wächst.

Automatisierung verbessert nicht nur Effizienz, sondern auch Nachvollziehbarkeit. Jede Aktion wird protokolliert. Zeitstempel und Reports liefern prüfbare Evidence. Excel-Listen verschwinden, während revisionssichere Logs die Historie dokumentieren. Die Auswirkungen sind messbar. Firewall-Reviews benötigen nur noch einen Bruchteil der Zeit. Reports entstehen fast vollständig automatisiert. Ausfälle werden verhindert, bevor sie Kosten verursachen. Teams gewinnen Freiräume für wertschöpfende Arbeit.

Wer heute mit kleinen Automationsschritten beginnt, schafft die Grundlage für eine belastbare und auditfeste IT-Sicherheitsstrategie. Routine verschwindet aus dem Alltag, Stress reduziert sich und die IT kann sich auf das konzentrieren, was wirklich zählt.

Interesse an Automatisierung

Wenn Sie darüber nachdenken, Automatisierung in Ihrer IT einzuführen oder bestehende Prozesse weiter auszubauen, unterstützen wir Sie gerne dabei. Unsere Experten stehen Ihnen für ein unverbindliches Erstgespräch zur Verfügung und zeigen Ihnen, wie sich konkrete Use Cases schnell und sinnvoll umsetzen lassen. So finden Sie heraus, welche Automationspotenziale in Ihrer Umgebung stecken und wie Sie Ihren IT-Alltag nachhaltig entlasten können.